फ़ायरवॉल परिचय (Firewall introduction):

फ़ायरवॉल एक ऐसी प्रणाली है जो सिस्टम संसाधनों की सभी अवांछित और अनधिकृत पहुँच को रोकती है। यह निजी नेटवर्क को नेटवर्क के बाहर के लोगों से बचाता है। फायरवॉल में हार्डवेयर या सॉफ्टवेयर या दोनों शामिल हो सकते हैं। यह मूल रूप से स्थानीय इंट्रानेट को नेटवर्क से बाहर के लोगों से बचाने के लिए उपयोग किया जाता है।

राउटर का उपयोग करके फ़ायरवॉल भी सेट किया जा सकता है। इन उपकरणों को कॉन्फ़िगर किया जा सकता है ताकि बाहरी दुनिया इंट्रानेट तक नहीं पहुंच सके। साथ ही, इंट्रानेट कंप्यूटर नेटवर्क के बाहर कुछ संसाधनों तक नहीं पहुंच सकते। यह इंट्रानेट कंप्यूटर को हैकर्स द्वारा एक्सेस किए जाने से बचाने में मदद करता है।

फ़ायरवॉल प्रौद्योगिकियों के प्रकार (Types of Firewall Technologies) :

फायरवॉल को वांछित पैकेट को अग्रेषित करने और उन पैकेटों को फ़िल्टर करने के लिए डिज़ाइन किया गया है जिनकी आवश्यकता नहीं है। उदाहरण के लिए, किसी विशेष होस्ट या HTTP सर्वर से प्राप्त पैकेट को फ़िल्टर करने के लिए फ़ायरवॉल का उपयोग किया जा सकता है। फायरवॉल का उपयोग किसी विशेष होस्ट या सेवा तक पहुंच से इनकार करने के लिए भी किया जा सकता है।

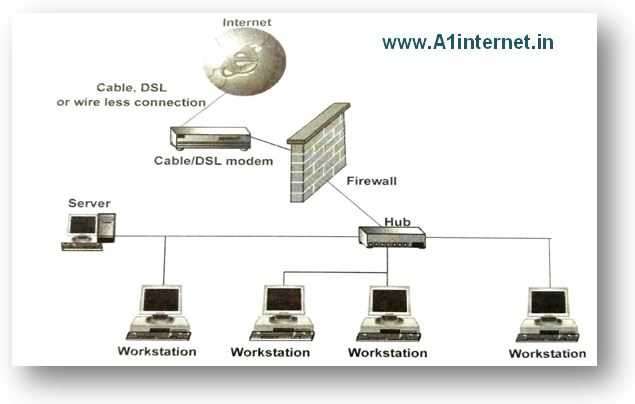

एक निजी और सार्वजनिक नेटवर्क जैसे दो नेटवर्क के बीच जंक्शन बिंदु या गेटवे पर एक फ़ायरवॉल मौजूद है। चित्र फ़ायरवॉल की अवधारणा को प्रदर्शित करता है।

हार्डवेयर फायरवॉल अलग से उपलब्ध हैं लेकिन आजकल वे ज्यादातर ब्रॉडबैंड राउटर में उपलब्ध हैं और नेटवर्क और सिस्टम सेटअप का एक महत्वपूर्ण हिस्सा हैं, उदाहरण के लिए, सोनिकवॉल, सिस्को पिक्स, नोकिया, नेटस्क्रीन और वॉचगार्ड। हार्डवेयर फायरवॉल अधिक प्रभावी होते हैं क्योंकि उन्हें कम कॉन्फ़िगरेशन की आवश्यकता होती है और नेटवर्क पर प्रत्येक सिस्टम की सुरक्षा करते हैं। हार्डवेयर फ़ायरवॉल पैकेट हेडर से स्रोत और गंतव्य निर्धारित करने के लिए पैकेट फ़िल्टरिंग का उपयोग करता है।

सॉफ्टवेयर फायरवॉल व्यक्तिगत उपयोगकर्ताओं और सर्वरों के लिए उपयोगी होते हैं। उदाहरण के लिए, Microsoft ISA सर्वर, CheckPoint FW-1 और Symantec Enterprise फ़ायरवॉल। सॉफ़्टवेयर फ़ायरवॉल आपको फ़ायरवॉल के कार्यों और सुरक्षा सुविधाओं को अनुकूलित करने की अनुमति देता है।

सॉफ़्टवेयर फ़ायरवॉल आपके कंप्यूटर को अनधिकृत पहुँच के साथ-साथ वायरस से सुरक्षा से बचाता है। सॉफ्टवेयर फायरवॉल हार्डवेयर फायरवॉल की तुलना में इतने सुरक्षित नहीं हैं और इसे हैक किया जा सकता है। इसलिए हार्डवेयर फ़ायरवॉल और सॉफ़्टवेयर फ़ायरवॉल का एक साथ उपयोग करना बेहतर है।

फायरवॉल के मूल प्रकारों का उल्लेख नीचे किया गया है:

1 पैकेट-फ़िल्टर फ़ायरवॉल

2 प्रॉक्सी फ़ायरवॉल

1 . पैकेट-फ़िल्टर फ़ायरवॉल (Packet-Filter Firewalls) :

पैकेट फ़िल्टरिंग फ़ायरवॉल इंटरनेट से संपूर्ण सामग्री को ब्लॉक नहीं करते हैं। यह केवल संपूर्ण डेटा से विशिष्ट पैकेट को ब्लॉक करता है। इस प्रकार का फ़ायरवॉल सोर्स और डेस्टिनेशन आईपी एड्रेस, सोर्स और डेस्टिनेशन पोर्ट एड्रेस या प्रोटोकॉल के प्रकार (टीसीपी या यूडीपी) के आधार पर पैकेट को फॉरवर्ड या ब्लॉक करता है।

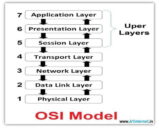

यह इस जानकारी को नेटवर्क लेयर और ट्रांसपोर्ट लेयर हेडर से एकत्र करता है। यदि पैकेट कंप्यूटर के किसी अनधिकृत पोर्ट तक पहुँचने का प्रयास कर रहा है या यदि पैकेट किसी अनधिकृत आईपी पते से उत्पन्न हो रहा है, तो उस विशेष पैकेट को त्याग दिया जा सकता है। इस प्रकार के फायरवॉल मुख्य रूप से राउटर में कॉन्फ़िगर किए जाते हैं।

हालाँकि, एक पैकेट-फ़िल्टर फ़ायरवॉल प्रत्येक उपयोगकर्ता की निगरानी नहीं कर सकता है क्योंकि यह केवल IP पते और पोर्ट को ब्लॉक करता है जहाँ से संदेश कॉन्फ़िगर किया गया था। इस प्रकार के फ़ायरवॉल का लाभ यह है कि उपयोगकर्ता को फ़ायरवॉल स्थापित करने के लिए किसी सॉफ़्टवेयर को स्थापित और कॉन्फ़िगर करने की आवश्यकता नहीं है। चित्र मे पैकेट फ़िल्टर फ़ायरवॉल की फ़िल्टरिंग तालिका दिखाता है।

चित्र में, नेटवर्क से आने वाले पैकेट 194.34.0.0 अवरुद्ध हैं (# का अर्थ है ‘कोई भी’)। आंतरिक टेलनेट सर्वर (पोर्ट 23) के लिए आने वाले पैकेट अवरुद्ध हैं। साथ ही आंतरिक होस्ट 131.78.20.8 के लिए आने वाले पैकेट अवरुद्ध हैं। साथ ही एक HTTP सर्वर (पोर्ट 80) के लिए आउटगोइंग पैकेट अवरुद्ध हैं।

2 . प्रॉक्सी फ़ायरवॉल (Proxy Firewall) :

प्रॉक्सी फ़ायरवॉल बाहरी दुनिया से इंट्रानेट नेटवर्क की सुरक्षा करता है। पैकेट फ़िल्टर फ़ायरवॉल नेटवर्क और परिवहन परत पर पैकेट फ़िल्टर करता है। हालांकि कभी-कभी संदेश में ही मौजूद जानकारी के आधार पर एप्लिकेशन परत स्तर पर डेटा को फ़िल्टर करना आवश्यक होता है। उदाहरण के लिए, एक ऑनलाइन पुस्तक साइट चाहती है कि केवल उपयोगकर्ता ही उसके वेब पेजों तक पहुंचें जिन्होंने उनके साथ पंजीकरण किया है।

अन्य उपयोगकर्ताओं को अवरुद्ध किया जाना चाहिए। यहां पैकेट फिल्टर का उपयोग नहीं किया जा सकता क्योंकि यह टीसीपी पोर्ट (एचटीटीपी) पर पहुंचने वाले विभिन्न पैकेटों के बीच अंतर नहीं कर सकता। आवेदन स्तर (यूआरएल) पर जानकारी एकत्र की जानी चाहिए। इस समस्या का समाधान एक प्रॉक्सी कंप्यूटर स्थापित करना है जिसे उपयोगकर्ता कंप्यूटर (क्लाइंट) और संगठन सर्वर के बीच एप्लिकेशन गेटवे के रूप में भी जाना जाता है। चित्र प्रॉक्सी फ़ायरवॉल के उपयोग को प्रदर्शित करता है।

जब कोई क्लाइंट कंप्यूटर संदेश भेजता है, तो प्रॉक्सी फ़ायरवॉल सभी HTTP पैकेटों को HTTP प्रॉक्सी में अग्रेषित करता है। HTTP प्रॉक्सी अनुरोध प्राप्त करने के लिए एक सर्वर प्रक्रिया निष्पादित करता है। फिर यह एप्लिकेशन स्तर पर पैकेट खोलता है और जांचता है कि प्राप्त संदेश वैध है या नहीं।

यदि यह मान्य है तो HTTP प्रॉक्सी क्लाइंट प्रक्रिया के रूप में कार्य करता है और इसे संगठन सर्वर (HTTP सर्वर) को भेजता है। यदि संदेश मान्य नहीं है, तो क्लाइंट कंप्यूटर पर एक त्रुटि संदेश भेजा जाता है और संदेश छोड़ दिया जाता है। इस प्रकार, बाहरी उपयोगकर्ता के अनुरोधों को एप्लिकेशन परत की सामग्री के आधार पर फ़िल्टर किया जाता है।

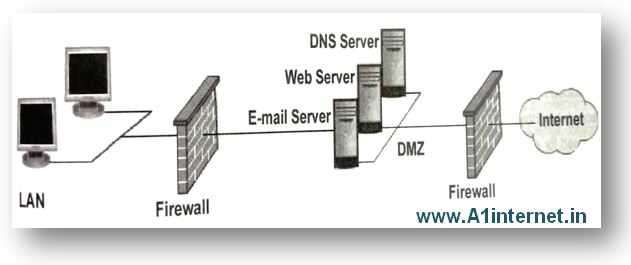

फ़ायरवॉल में असैन्यीकृत क्षेत्र (Demilitarized Zones in Firewall):

एक विसैन्यीकृत क्षेत्र (DMZ) एक हल्का संरक्षित नेटवर्क है जो आमतौर पर किसी संगठन के फ़ायरवॉल और बाहरी नेटवर्क यानी इंटरनेट के बीच मौजूद होता है। डीएमजेड में, आंतरिक नेटवर्क और बाहरी नेटवर्क से डीएमजेड से कनेक्शन की अनुमति है।

हालांकि, डीएमजेड से बाहरी नेटवर्क से कनेक्शन की अनुमति है और आंतरिक नेटवर्क के लिए अनुमति नहीं है। डीएमजेड में उदाहरण के लिए होस्ट, मेल सर्वर, डीएनएस या वेब सर्वर को आंतरिक नेटवर्क से कनेक्ट करने की अनुमति नहीं है। डीएमजेड होस्ट बाहरी नेटवर्क के लिए सेवाएं प्रदान करता है और इस प्रकार घुसपैठियों के खिलाफ आंतरिक नेटवर्क के लिए कवर प्रदान करता है। भले ही बाहरी नेटवर्क से कोई चाहता हो

आंतरिक नेटवर्क तक पहुंच प्राप्त करने के लिए, डीएमजेड अधिकतम वह प्रवेश कर सकता है। इस प्रकार, आंतरिक नेटवर्क बाहरी हमलों से सुरक्षित है।

DMZ फ़ायरवॉल को तीन-पैर वाले फ़ायरवॉल सेटअप में कॉन्फ़िगर करके जुड़ा हुआ है। प्रत्येक नेटवर्क फ़ायरवॉल पर एक अलग पोर्ट से जुड़ा होता है। चित्र तीन पैरों वाले फ़ायरवॉल का उपयोग करके DMZ कॉन्फ़िगरेशन दिखाता है।

एक बेहतर तरीका दो फायरवॉल का उपयोग करना है जहां दो फायरवॉल के बीच डीएमजेड स्थापित है। और फ़ायरवॉल में से एक आंतरिक नेटवर्क से जुड़ा है और दूसरा फ़ायरवॉल बाहरी नेटवर्क से जुड़ा है। चित्र डीएमजेड कॉन्फ़िगरेशन के लिए एक अलग दृष्टिकोण दिखाता है।